SRUM (System Resource Usage Monitor) Analizi

SRUM (System Resource

Usage Monitor) Analizi

Windows

System Resource Usage Monitor –Windows Sistem Kaynak Kullanım Monitörü- olarak

bilinen SRUM makinede tüketilen kaynakları izlemek için oluşturulmuştur. SRUM

sistemde uygulamanın kaynak kullanımı enerji kullanımı, Windows anlık

bildirimleri, ağ bağlantısı, veri kullanımı olmak üzere 30 ila 60 günlük sistem

kaynağı kullanımını SRUDB.dat dosyasına kaydeder. Bu özellik Windows

sistemlerde varsayılan olarak etkindir ve sistemde başlangıcında otomatik

olarak başlayacak şekilde yapılandırılmıştır. Srudat.db dosyasına veriler sistem

kapatıldıktan sonra yazılır. Windows 8 ve daha sonraki tüm Windows sistemlerde

getirilen özelliklerdir. Task manager kısmında App history sekmesi aracılığıyla

kullanıcıya sunulur, ancak bu bilgiler anlık olarak değişmektedir. Srudat.db

dosyasında ise daha çok sayıda bilgi içerir.

SRUM

hakkında bilgiler Srudb.dat dosyasında bulunur. Srudb.dat dosyası verileri “HKLM\SOFTWARE\Microsoft\WindowsNT\CurrentVersion\SRUM\Extensions”

ve “%SystemDrive%\Windows\System32\sru\SRUDB.dat” olmak üzere iki konumda

kaydeder.

Registry

key de kaydedilen veriler geçici verilerdir ve periyodik olarak %systemroot%\Windows\System32\sru\

konumunda bulunan SRUDB.dat dosyasına kaydedilir. Srudb.dat dosyası, ESE

(Extensible Storage Engine) database formatındadır. Bu database dosyası,

belirli bir sistemde meydana gelen tüm aktivitileri kaydeden birden çok tablo

içerir.

SRUM Analizi:

Forensics

bakış açısı ile Windows sisteminde meydana gelen Application Resource Usage,

Network Connetctions, Network Usage, Push Notification Data, Energey Usage

aktiviteleri içerdiğinden adli analiz aşamasında sistemde silinmiş olsa bile

zararlı uygulamanın isimi, uygulamanın yolu, uygulamayı kullanan hesabın

bilgisi gibi değerli bilgileri sunmaktadır. SRUM içerisinde barındırdığı

bilgilerden dolayı adli bilişim ve olay müdahalesi vakalarında son derece

yararlı bilgiler sağlar. SRUM program yürütmelerinin, güç tüketimini, network

bağlantı aktivitelerine sebep olan ana prosesi kaydeder. Bu tür bilgiler adli

analizi gerçekleştiren kişinin sistemde önceki faaliyetler ve olaylar hakkında

bilgi edinmesini sağlar.

Sudb.dat

dosyası manuel bir şekilde kopyalanamaz, FTK Imager, Kape, Raw Data Copy gibi

toollaar yardımıyla kopyalama işlemi gerçekleştirilebilir.

Sıkça

kullandığım araç olan FTK Imager ile srudb.dat dosyasını export alacağım.

Srudb.dat dosyası ve SYSTEM hive dosyaların konuma gidip sağ tıkladıktan sonra

istediğimiz dizine export işlemi gerçekleştirebiliriz.

Elde edilen

srudb.dat dosyasını srum-dump, SrumECmd gibi toollar yardımıyla analiz

edilebilir. Ben favori toollarımdan olan drum-dump ile nasıl analiz

gerçekleştirildiği blog yazımda göstereceğim.

MarkBaggett

tarafından oluşturulan ücretsiz bir araçtır Github üzerinden ücretsiz bir

şekilde indirip kullanabilirsiniz.

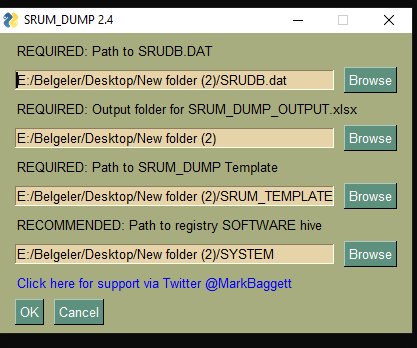

GUI

kullanıma sahip olan srum-dump çift tıklayarak çalıştırabiliriz.

Çift

tıkladıktan sonra karşımıza bu şekilde bir ekran gelmektedir.

Sırasıyla;

1.

Elde etmiş olduğumuz Srudb.dat dosyasının

2.

SRUM parse edildilkten sonra oluşacak excel dosyasının konumunu (Github

downlonad sayfasından elden edebilirsiniz

https://github.com/MarkBaggett/srum-dump)

3.

SRUM parse edilmesi için excel tamplet formatı

4.

SOFTRWARE HİVE dosyasını (isteğe bağlı olarak, SOFTWARE hive dosyası

eklenebilir eklendiği zaman, uygulamalar tarafından hangi ağların hedef

sıralamasını görebiliriz. )

Dosya

konumlarını verdikten sonra ok deyip parse işlemlerini gerçekleştiriyoruz

Ortaya

çıkan XLSX dosyasının alt kısmında birden çok sekme bulunur. Her sekme faydalı

bilgilerle tespit edebiliriz.

Kaynak:

[1]

https://isc.sans.edu/forums/diary/System+Resource+Utilization+Monitor/21927/